このエリアにHTML要素を追加する

2段階認証が突破される?「AiTM(中間者攻撃)」の手口と対策

証券会社や銀行などでよく使われるのが、2段階認証(2つの確認で本人かどうか確かめる方法)です。たとえば、以下を組み合わせた仕組みです。

- ID/パスワードの入力(知っている情報)

- SMSやアプリに届く認証コード(今だけ使える番号=ワンタイムコード)

「認証コードが届くのは自分のスマホだけ。」だから安全だと思っていませんか。

フィッシング詐欺:偽サイトに個人情報を入力させて盗む手口

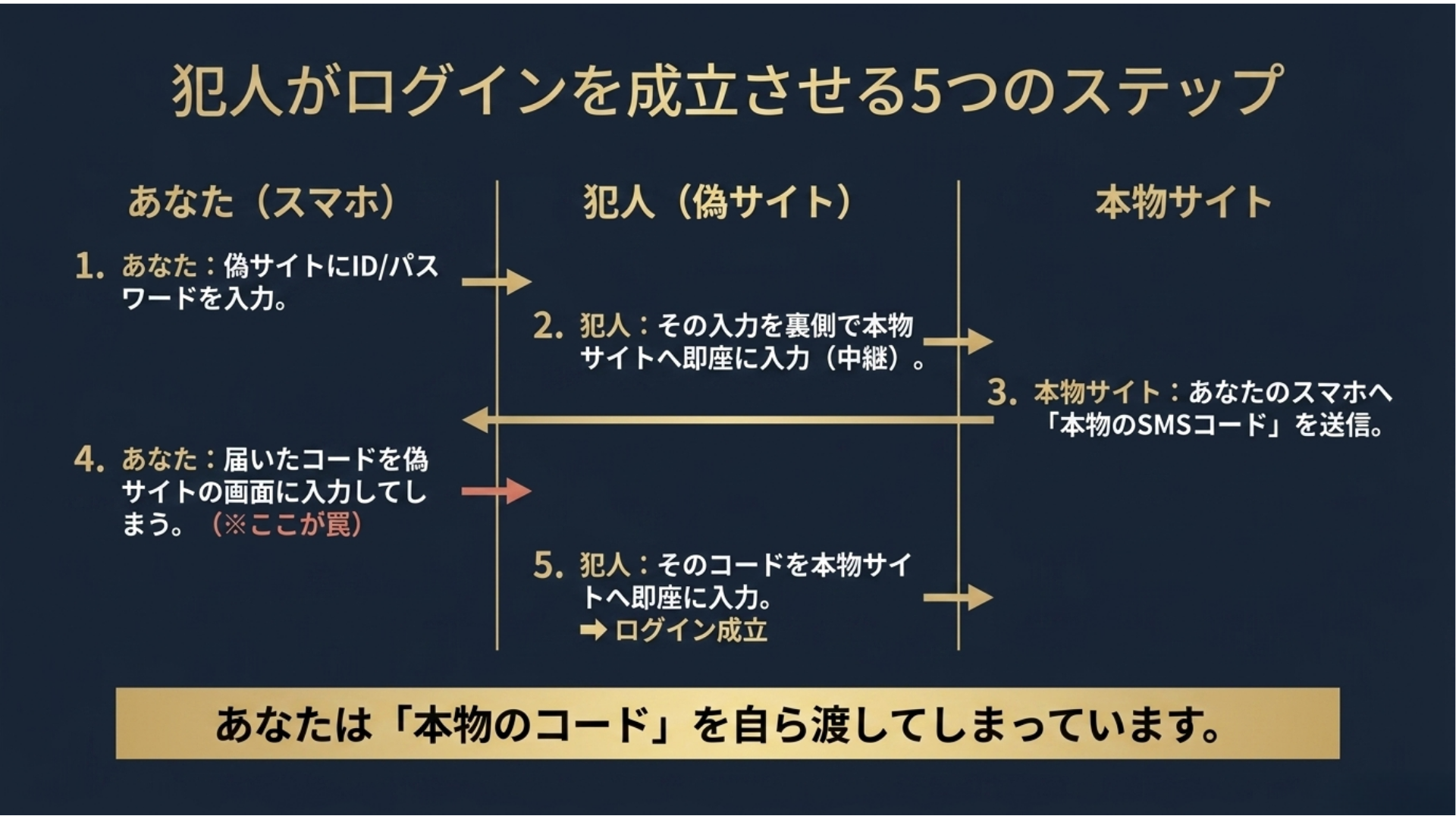

AiTM(中間者攻撃):偽サイトでの入力を“本物のサイトへ中継”してログインする手口

パスキー:パスワードの代わりに、指紋や顔認証など端末の鍵でログインする仕組み

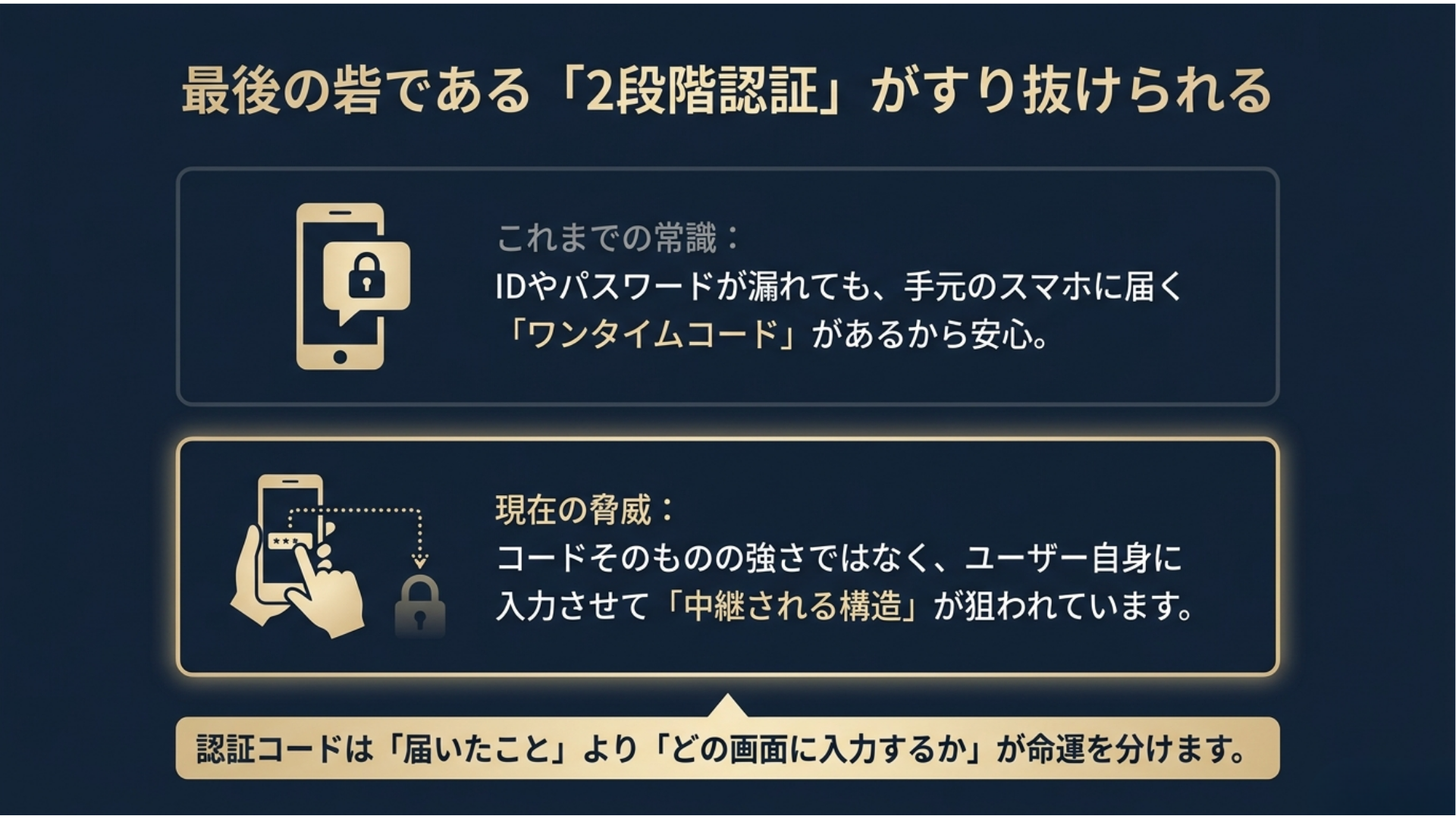

1.なぜ認証コードが盗まれる?

このあなたと本物サイトの“間(middle)”に、犯人が割り込んで通信を中継する手口を「AdversaryintheMiddle(AiTM)」と呼ばれます。

ポイントは、あなたが「自分でコードを入力してしまう」こと。コードは、“今だけの番号”でも、本人が渡してしまえば意味が薄れます。

注意すべきは「コードが届いたこと」ではなく、「どの画面に入力しているか」です。

ワンタイムコードは有効期限が短いので、犯人はあなたが入力した“その瞬間”に中継します。だからAiTMは、古典的な「あとで盗んでログインする」より厄介に見えます。

2.「見抜けば防げる」は理想論

対策としてよく言われるのが「URLを確認しよう」「偽サイトを見抜こう」です。もちろん大切です。ただ現実には、毎回100%完璧は難しいのが実情です。

公式そっくりの見た目で、違和感がほぼない。こういう条件が重なると、判断は簡単に鈍ります。

- 出勤前/昼休み/移動中など「急いでいる時」

- 家族の手続きを代わりにやっている時(慣れていない画面)

- 通知が連続して来ている時(“承認疲れ”で押してしまう)

「自分は大丈夫」より、「やらかす瞬間は必ず来る」前提で手順を作る方が強いです。

だから守り方の基本は「見抜く力」だけに寄せないこと。ミスしても致命傷になりにくい“導線設計”に寄せるのが、資産防衛としては現実的です。

3.突破されにくい「入口」と「運用」

ここからは実務的な話です。効果が出やすい順に、「狙われにくい入口」と「ミスの起きにくい運用」を整えていきましょう。

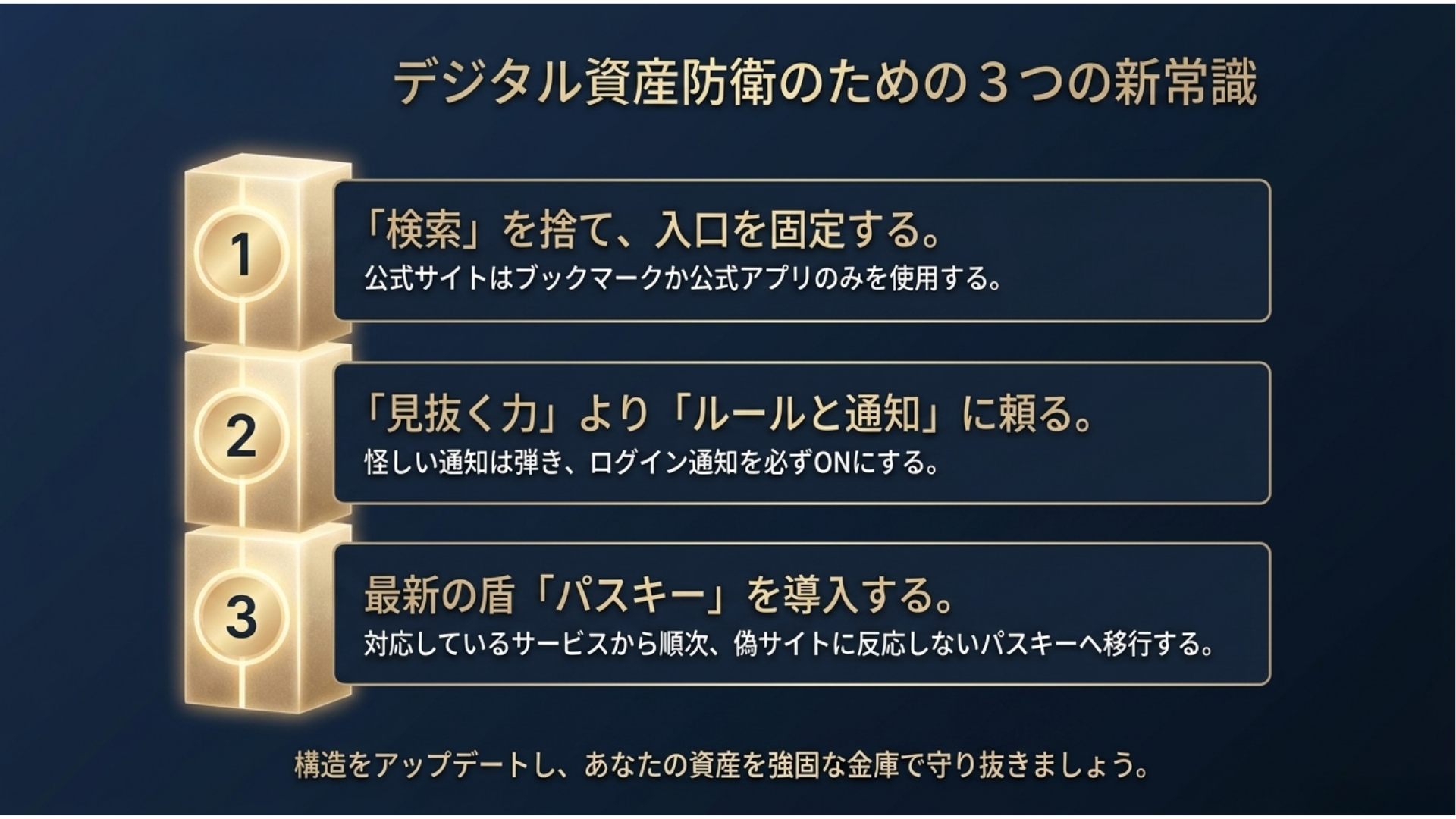

(1)入口を固定:検索しない(ブックマーク/公式アプリ)

まずは、偽サイトに出会う確率を下げること。

- 公式サイトはブックマークから入る(検索しない)

- スマホは公式アプリを“入口”にする

これだけで、事故はかなり減ります。

(2)「コードを入力する場面」を減らす

AiTMは「入力させて中継する」手口です。なので、入力が前提の運用ほど狙われやすい。可能なら、次のような方式へ寄せましょう。

- 認証アプリ(一定時間で変わる番号)※SMSよりは強い傾向

- プッシュ通知で承認(通知を“承認/拒否”で選ぶ)

※どちらも万能ではありません。通知に出る「サービス名/端末/場所」が不自然なら拒否、が原則です。

身に覚えのない通知は承認しない ⇒ 公式アプリで設定確認、までをセットにしておくと安心です。

(3)“二重チェック”をルール化する

コードを入力する時は、毎回これだけ。

- 入力前に、アドレスバーをタップしてURLを全部表示

- 「公式のドメイン」と一致するか確認

- 1文字でも違えば、入力しない(ブックマーク/アプリに戻る)

迷ったら、一度ブラウザを閉じて、ブックマークから入り直してください。それだけ?って思うかも知れませんが、それだけで助かる場面が本当に多いのです。

(4)ログイン通知・端末管理をONにする

- ログイン通知(新しい端末でログインしたら通知)

- ログイン履歴(いつ/どこからログインしたか)

- 登録端末の一覧(知らない端末がないか)

この3つは“やられた後に気づく”速度を上げます。被害の大小は、初動で決まることが多いです。

(5)「パスワードの使い回し」をやめる(地味に効く)

AiTMの入口は偽サイトですが、そもそもパスワードが漏れていると被害が広がります。

- 同じパスワードを複数サービスで使わない

- 長くて複雑なものを自分で覚えない(管理ツールに任せる)

ここは派手ではないですが、被害の連鎖を止めます。

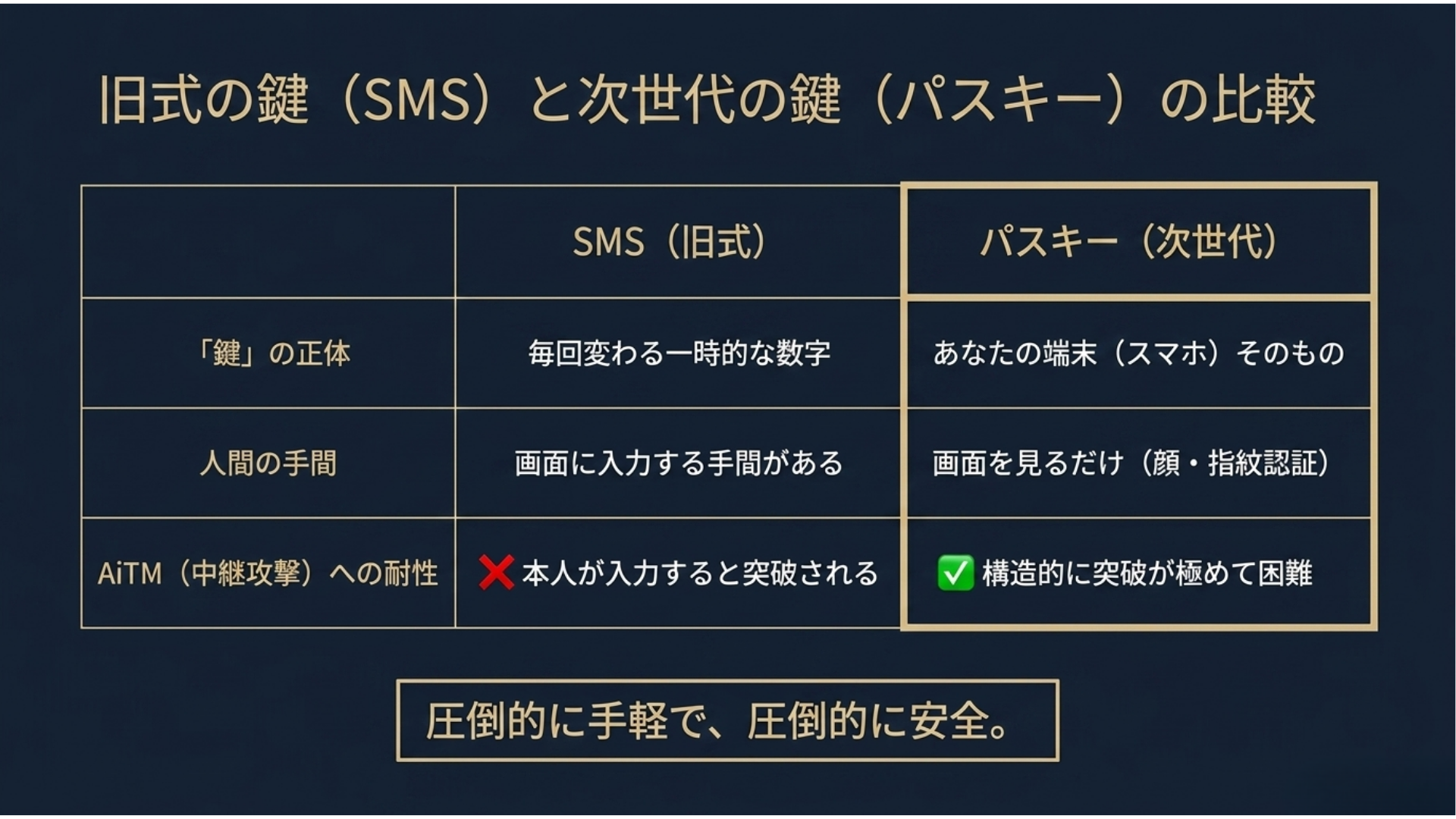

4.偽サイトに「反応しにくい」次世代の鍵「パスキー」

パスキーを一言でいうと「端末に保存された“本人用の鍵”でログインする仕組み」です。

重要なのは、パスキーが「サイト(ドメイン)と紐づいた鍵」で動く点です。典型的な偽サイトでは、この紐づきが合わないため、認証が成立しにくくなります(=フィッシングに強い設計)。

パスキーは、入力して盗まれるリスクを、構造ごと減らせるのが一番のメリットです。

- 端末のロック(PIN/指紋/顔)を強くする(ここが“鍵束”になる)

- 端末紛失時の復旧手段(バックアップ/予備端末)を用意する

- 「怪しい画面では操作しない」という基本は捨てない

便利さが上がるほど、端末の管理が資産防衛の要になってきます。

5.「入力してしまったかも」と思ったら

AiTMはリアルタイムなので、気づいたらスピード勝負。迷ったら、次の順で動くのが安全。

- 公式アプリ/ブックマークから“本物”に入り直す

- パスワード変更(可能ならログアウト(全端末)も)

- 登録端末・連絡先・出金先などの設定が変わっていないか確認

- 不安が残るなら、金融機関サポートへ連絡して利用停止(凍結)を相談

「なにも起きてないから大丈夫」ではなく、“起きる前に止める”が正解です。

2段階認証の弱点は「コード」ではなく「中継される構造」です。

まずは「検索しない」「通知を見る」「怪しい画面にコードを入れない」。

その上で、使える範囲からパスキーへ寄せていきましょう。

2段階認証対策に関するよくある質問(Q&A)

Q1 今すぐできる対策はありますか?

A まずは入口固定(ブックマーク/公式アプリ)と、ログイン通知ONです。

次に、認証がSMSならアプリ方式へ変更できるか確認しましょう。少しでも「入力したかも」と思ったら、公式ルートでパスワード変更→端末一覧の確認→サポートへ相談、の順で動くのが安全です。

Q2 認証アプリ(Authenticator系)なら安心ですか?

A SMSよりは安全になりやすい一方、AiTMのように“本人が偽画面に入力する”構造だと突破され得ます。

入口固定+通知内容(サービス名/端末/場所)の確認がセットです。

Q3 パスキーって難しそうです。

A 体感は「スマホのロック解除でログインする」だけです。

設定も、対応サービスの案内に沿って数分で終わることが多いです。ポイントは、端末ロックを強くして、復旧手段(バックアップ)も用意しておくこと。ここまで含めて“安全に便利”が成立します。

【注意事項】

- 本記事に掲載する情報については、正確性・完全性の確保に努めておりますが、その内容を保証するものではありません。

- 本記事は、資産運用やFX取引に関する一般的な情報提供を目的としており、特定の取引手法やサービスの利用を推奨・勧誘するものではありません。

- 投資に関する最終的な判断は、お客様ご自身の責任において行っていただきますようお願いいたします。

なお、本記事の閲覧または利用により生じたいかなる損害についても、著者および株式会社アイネット証券は一切の責任を負いかねます。